Google Chce, abyśmy na zawsze pożegnali się z hasłami do wchodzenia na nasze konta za pomocą kluczy dostępu, technologii, która jest rozwijana manzana s Microsoftu Z Sojuszem FIDO Obiecuje, że będzie bezpieczniej Od kluczy życia i łatwy w użyciu.

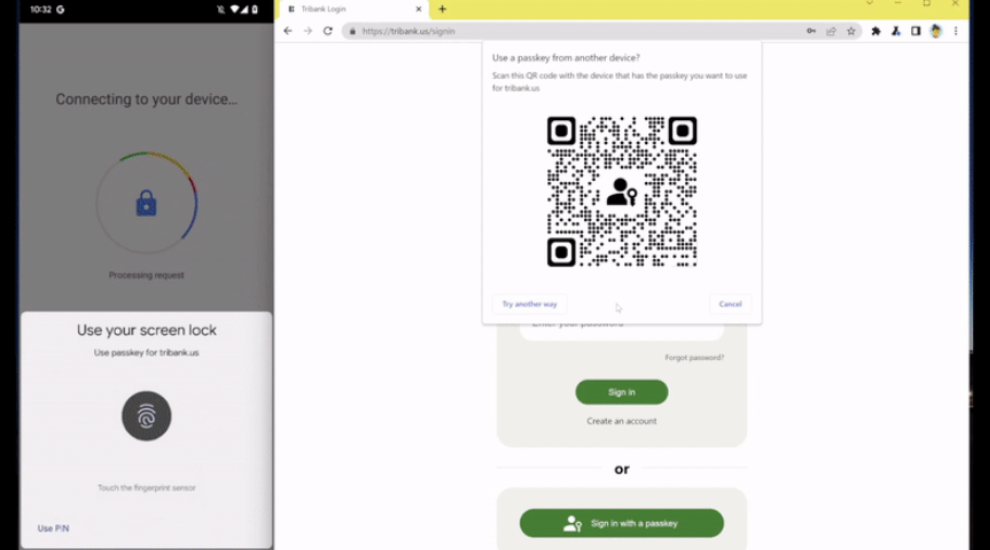

Rok 2023 może być ostatnim, w którym logujesz się do sieci społecznościowych za pomocą hasła Ponieważ klucze dostępu są już rzeczywistością, próbując wprowadzić je na rynek (nowo Zaimplementowane w stabilnej wersji Chrome 108). Zamiast wpisywać klucz, który może być łatwy do złamania dla cyberprzestępców, opcją sugerowaną przez Google, Apple i Microsoft jest wykorzystanie danych biometrycznych użytkownika w celu uzyskania dostępu do różnych platform.

Firmy technologiczne chcą, abyśmy się logowali aplikacje W ten sam sposób używamy naszej twarzy lub odcisków palców do odblokowywania telefonów komórkowych. Początkowo klucze dostępu mogą być łatwym sposobem uzyskiwania dostępu do kont bez konieczności zapamiętywania różnicy Hasła Zapewniają użytkownika, że nikt inny nie miał do niego dostępu.

Jak to działa?

Krótko mówiąc, kluczem do Sojuszu FIDO jest sam zaszyfrowany kod sprzęt komputerowy Który „klucz” do wprowadzenia to twarz lub odcisk palca (dane biometryczne) posiadacza rachunku. Według jego twórców klucze dostępu są bezpiecznie synchronizowane za pomocą Menedżera haseł Google.

Eksperci radzą, aby hasła używane przez internautów znalazły się w Media społecznościowe Lub inne usługi cyfrowe są inne, ma co najmniej 8 znaków i zawiera wielkie i małe litery, cyfry i symbole. Oznacza to, że użytkownik musi zapamiętać dużą liczbę poświadczeń. Jednak Google, Microsoft i Apple zamierzają to zmienić.

Korzystanie z kluczy dostępu, oprócz cyberataków z wyłudzanie informacji Praktycznie znikną. Dzieje się tak, ponieważ tradycyjne dane uwierzytelniające, które użytkownicy nieświadomie przekazują hakerom, nie będą działać. Aby uzyskać dostęp do kont, oszuści Musisz mieć dane biometryczne ofiar I robimy to fizycznie z połączonych urządzeń.

Zapisz się do naszego newslettera i otrzymuj najświeższe informacje technologiczne na swój e-mail.

„Amatorski praktykujący muzykę. Wieloletni przedsiębiorca. Odkrywca. Miłośnik podróży. Nieskrępowany badacz telewizji.”

:quality(75)/cloudfront-us-east-1.images.arcpublishing.com/elcomercio/G73RL2I77RHUTF4Z247S57H3NM.jpg)

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/JCHP4WQPAJE7BLT42T6S57PYRY.jpg)